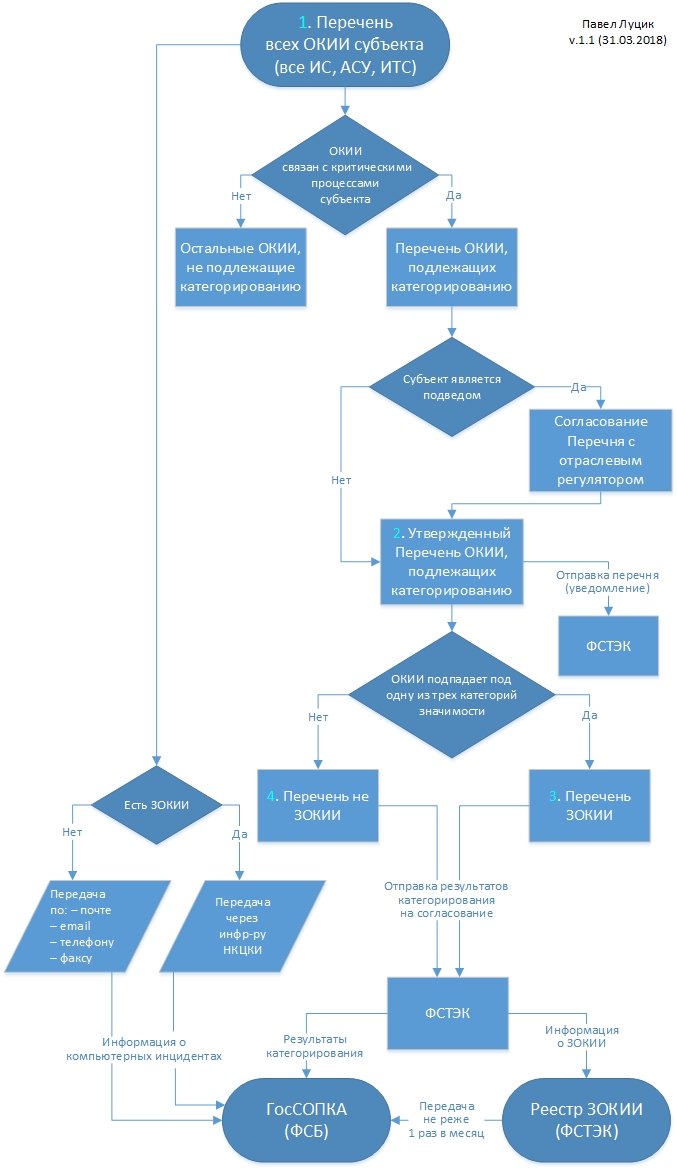

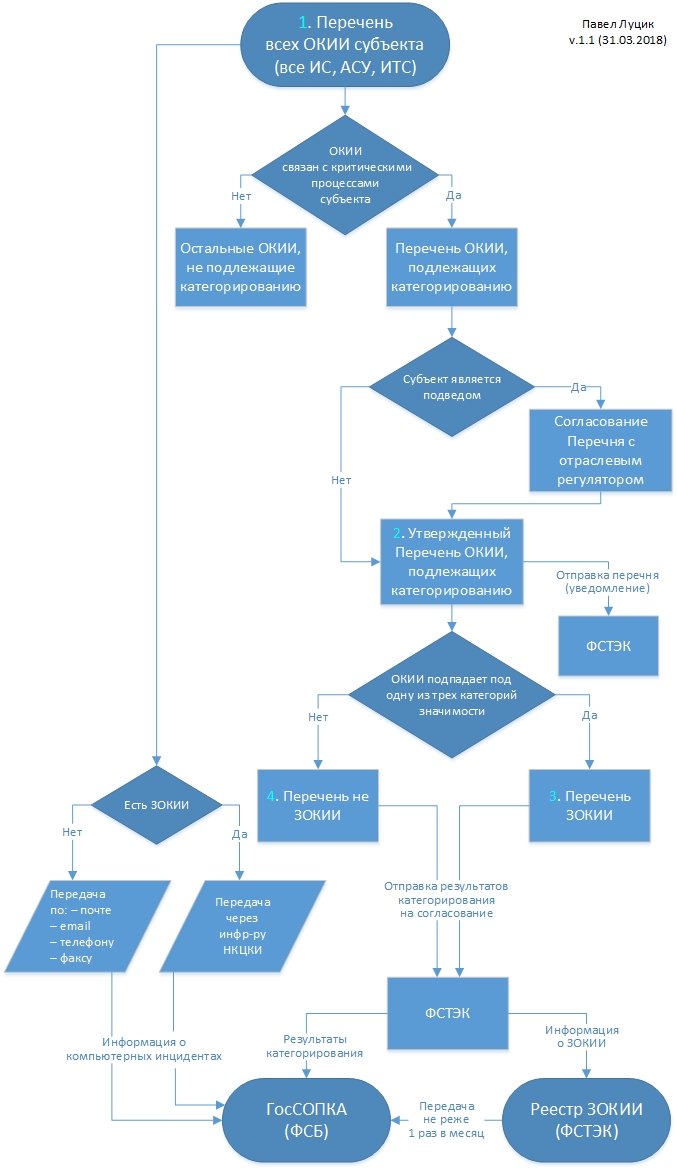

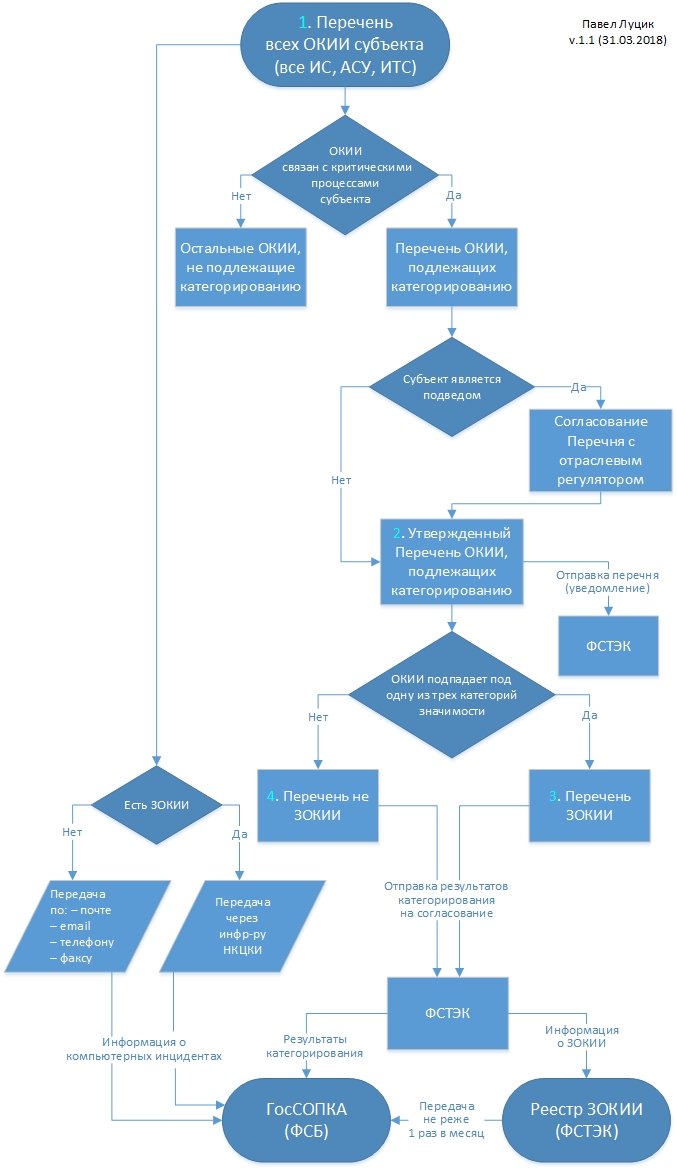

Процесс категорирования объектов КИИ — в одной картинке

Павел Луцик представил весь процесс категорирования объектов КИИ и передачи информации во ФСТЭК и ГосСОПКА в одной схеме, правильность которой Павлу устно подтвердил представитель ФСТЭК. ЦПС публикует ее с разрешения автора.

Схема также доступна в блоге Павла Луцика «Информационная безопасность на 360°».