Основные события в области кибербезопасности

В первой половине отчета рассказывается об основных событиях первых 6 месяцев 2017 года в сфере кибербезопасности, в том числе о нескольких инцидентах, связанных с энергетикой.CrashOverride/Industroyer

В июне 2017 года были опубликованы результаты исследований вредоносного ПО, названного CrashOverride/Industroyer. Эксперты компаний ESET, Dragos Inc. и ряд независимых специалистов пришли к выводу, что это вредоносное ПО предназначено для нарушения рабочих процессов в промышленных системах управления (ICS), в частности, на подстанциях. CrashOverride/Industroyer позволяет напрямую управлять выключателями и прерывателями цепи в сети электрических подстанций. Зловред умеет работать с четырьмя промышленными протоколами, распространенными в электроэнергетике, управлении транспортом, водоснабжении и других критических инфраструктурах: IEC 60870-5-101, IEC 60870-5-104, IEC 61850, OLE for Process Control Data Access (OPC DA). Создатели CrashOverride/Industroyer могут перенастроить программу, чтобы атаковать любую промышленную среду, где используются целевые протоколы связи. Вероятнее всего, полагают авторы отчета, злоумышленники планировали использовать CrashOverride/Industroyer не в единичной атаке, а для атак на разные системы.Еще одной особенностью CrashOverride/Industroyer, согласно отчету ESET, является дополнительная функция, позволяющая эксплуатировать уязвимости оборудования Siemens SIPROTEC, используемых в системах РЗА: отправив устройствам специально сформированную последовательность данных, их можно отключить, причем для последующего включения необходима ручная перезагрузка. В случае использования этой функции вредоносным ПО при критической ситуации в электросети физический ущерб может не ограничиться отключением электроснабжения – атака может привести к повреждению оборудования вследствие несрабатывания релейной защиты и автоматики. При особым образом спланированных перегрузках атака в одном месте может привести к каскадным отключениям электроснабжения на нескольких подстанциях.Читайте также: Энергетики о Win32/Industroyer: паниковать не стоит

Эксперты ESET предполагают, что Crash Override/Industroyer мог быть связан со сбоем энергоснабжения в Киеве в декабре 2016 года.Тогда под ударом оказалась одна из подстанций Укрэнерго, обслуживающая север Киева. Представители Укрэнерго заявили тогда, что сбой в работе этой подстанции был обусловлен внешним воздействием на SCADA-системы подстанции. В пользу того, что причиной сбоя мог быть CrashOverride/Industroyer, свидетельствует наличие в нем достаточной для реализации такой атаки функциональности, а также метка времени активации — 17 декабря 2016 года, в день отключения электроэнергии. Тем не менее, прямые доказательства использования данного вредоносного ПО в каких-либо из известных на сегодняшний день атаках на объекты электроэнергетики отсутствуют. Также важно отметить, что эксперты ESET, в руки которых попало для анализа наибольшее число модулей вредоносного ПО CrashOverride/Industroyer, подчеркивают отсутствие каких-либо указаний на происхождение авторов. Как полагают авторы отчета, возможности CrashOverride/Industroyer указывают на весьма высокую квалификацию его создателей и глубокое понимание ими устройства промышленных систем управления объектов электроэнергетики.

Атаки шифровальщиков

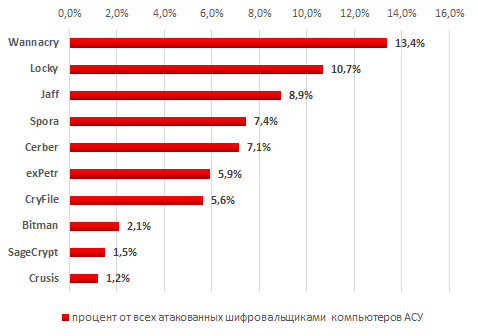

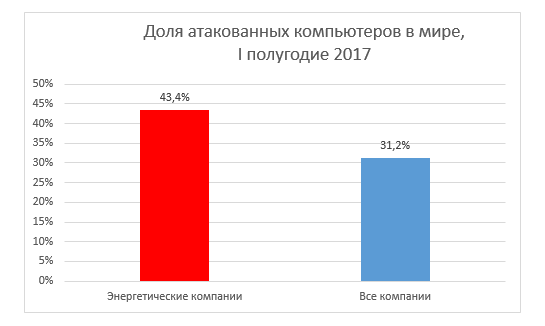

Также в первом полугодии прошла волна атак программ-шифровальщиков.Шифровальщики стали значимой угрозой для компаний, в том числе промышленных. Для предприятий, имеющих объекты критической инфраструктуры, эти зловреды особенно опасны, поскольку активность вредоносного ПО может нанести вред производственному процессу. По данным «Лаборатории Касперского», 0,5% компьютеров технологической инфраструктуры организаций в течение первых шести месяцев 2017 года хотя бы раз были атакованы программами шифровальщиками.

Эпидемия WannaCry

По числу атакованных машин по итогам первого полугодия 2017 первое место занял WannaCry — на него пришлось 13,4% от всех атакованных шифровальщиками компьютеров технологической инфраструктуры организаций. Стремительное распространение WannaCry началось 12 мая и быстро превратилось в настоящую эпидемию, в ходе которой пострадали компьютеры в 150 странах мира.

Читайте также: Из-за вирусов WannaCry и Petya зафиксирован рост спроса на страхование киберрисков

Атака ExPetr (Petya)

Атака ExPetr началась утром 27 июня в России и на Украине и затем перекинулась в Европу, затронула некоторые важные отрасли промышленности и сервисы. На Украине, помимо прочих, пострадали энергетические компании и станция, измеряющая уровень радиации на Чернобыльской АЭС. В России примерно в это же время начали появляться сообщения о том, что серверы корпорации «Роснефть» подверглись хакерской атаке. Согласно данным системы Kaspersky Security Network, на 28 июня по меньшей мере 50% атакованных компаний составляли компании, занятые в производстве и нефтегазовой промышленности.Статистика угроз

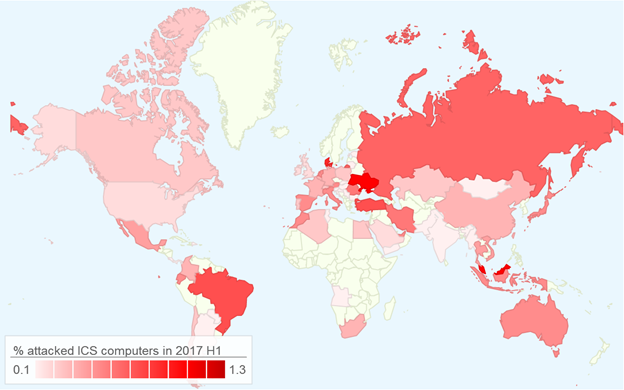

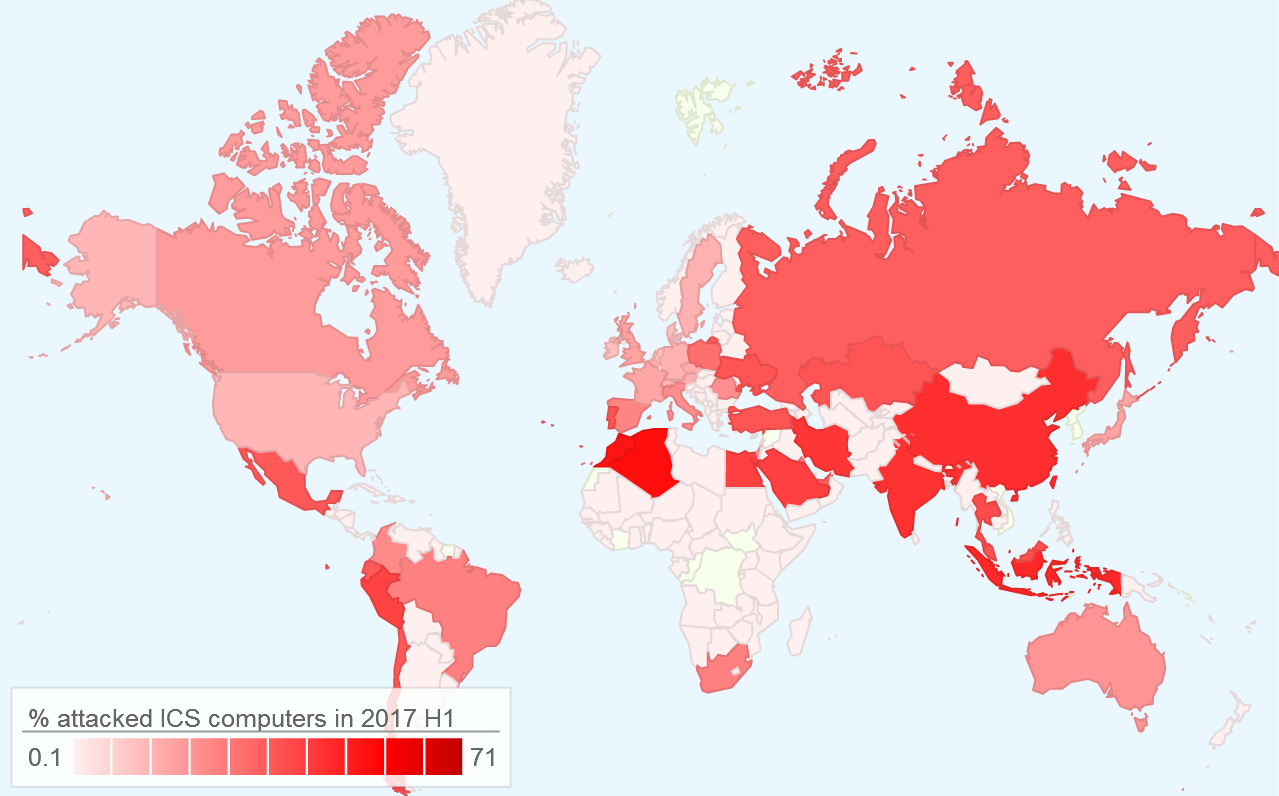

Вторая часть отчета посвящена статистике угроз. Данные были получены с защищаемых продуктами «Лаборатории Касперского» компьютеров АСУ, которые Kaspersky Lab ICS CERT относит к технологической инфраструктуре организаций, — от тех пользователей Kaspersky Security Network, которые подтвердили свое согласие на анонимную передачу данных.Около трети всех атак пришлось на компьютеры АСУ в компаниях, занимающихся производством различных материалов, оборудования и товаров.Читайте также: В России через Интернет доступен 591 компонент АСУ ТП

* * *

В конце отчета приводятся рекомендации по обеспечению безопасности внешнего и внутреннего периметров технологической сети для предотвращения их случайных заражений и для защиты от целенаправленных атак. Напомним также, что ранее в этом году компания Positive Technologies выпустила аналитический отчет «Безопасность АСУ ТП: Итоги 2016 года».